Absicherung von Air-Gapped-Netzwerken: Lehren aus kritischen Infrastrukturen

2010 demonstrierte Stuxnet, was Sicherheitsforscher lange vermutet hatten: Air-Gapped-Netzwerke können durchbrochen werden. Der Wurm überwand einen physischen Air Gap über USB-Laufwerke, durchquerte mehrere Sicherheitsschichten und brachte schließlich Zentrifugen in der iranischen Urananreicherungsanlage Natanz dazu, sich selbst zu zerstören. Es war ein Weckruf für jede Organisation, die sich auf physische Isolation als primäre Sicherheitskontrolle verließ.

Fünfzehn Jahre später ist die Lektion immer noch nicht vollständig angekommen. In unserer Arbeit zur Absicherung von Operational-Technology-Umgebungen in Energie, Fertigung und Transport in der DACH-Region begegnen wir routinemäßig einer gefährlichen Annahme: Wenn das Netzwerk nicht mit dem Internet verbunden ist, ist es sicher. Ist es nicht.

Die Lücke, die gar keine ist

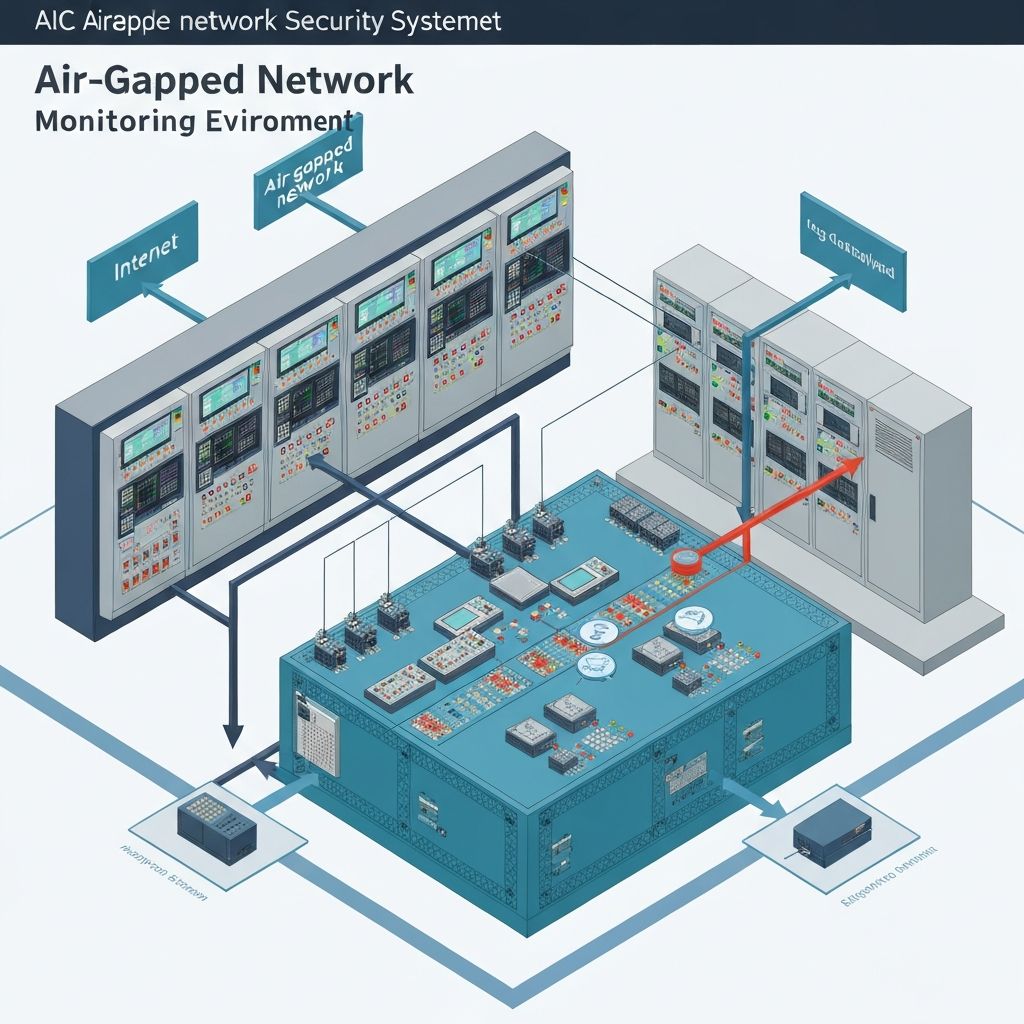

Der Begriff „Air Gap" impliziert absolute Trennung — eine physische Unterbrechung zwischen Netzwerken ohne möglichen Datenpfad. In der Theorie ist es die ultimative Sicherheitskontrolle. In der Praxis existiert sie fast nie in ihrer reinen Form.

USB-Laufwerke überbrücken die Lücke täglich. Ingenieure übertragen Konfigurationsdateien, Software-Updates und Diagnoseprotokolle zwischen dem Unternehmensnetzwerk und der OT-Umgebung mit Wechselmedien. Bei einem Assessment fanden wir einen Fertigungskunden mit über 40 USB-Laufwerken im regelmäßigen Umlauf zwischen IT- und OT-Netzwerken, ohne Tracking, ohne Scanning und ohne Kontrolle darüber, welche Daten in welche Richtung flossen.

Wartungslaptops leben in beiden Welten. Vendor-Techniker und interne Ingenieure bringen Laptops für Wartungsaufgaben ins OT-Netzwerk. Dieselben Laptops waren Stunden zuvor mit dem Unternehmensnetzwerk (und oft dem Internet) verbunden. Wir haben Laptops mit aktiven Unternehmens-VPN-Verbindungen gesehen, die direkt an OT-Switches angeschlossen waren — sie schufen effektiv einen Tunnel durch den Air Gap, ohne dass es jemand bemerkte.

Fernzugangsanforderungen schaffen dauerhafte Brücken. Anbieter brauchen Zugang für Geräteüberwachung und Support. Ein deutscher Energieversorger, den wir bewerteten, hatte sieben verschiedene Fernzugangslösungen in seiner OT-Umgebung installiert, von denen drei dem internen IT-Team nicht bekannt waren.

Datendioden sind nicht narrensicher. Hardware-erzwungene Einweg-Datenflüsse sind eine starke Kontrolle, aber sie erfordern sorgfältige Konfiguration. Wir haben Umgebungen bewertet, in denen Datendioden installiert aber für bidirektionalen Verkehr fehlkonfiguriert waren.

Wie Angriffe tatsächlich Air Gaps überwinden

Supply-Chain-Kompromittierung

Das ist das Stuxnet-Modell, und es bleibt der gefährlichste Vektor für Air-Gapped-Netzwerke. Der Angriff geschieht vorgelagert, bevor Geräte oder Software Ihre Umgebung betreten.

Infizierte Firmware und Software-Updates sind besonders tückisch, weil sie erwartet werden, auf OT-Systeme geladen zu werden. Ein Angreifer, der das Update-Verteilungssystem eines SPS-Herstellers kompromittiert, kann Malware gleichzeitig in Hunderte Air-Gapped-Umgebungen liefern. Der SolarWinds-Angriff 2020 demonstrierte diesen Ansatz gegen IT-Systeme — die gleiche Methodik gilt für OT.

Die Verteidigung beginnt, bevor Geräte Ihre Umgebung betreten: verifizierte Lieferketten, Integritätsprüfung von Firmware-Images, Inbetriebnahmeverfahren mit Sicherheitsvalidierung und vertragliche Anforderungen an Lieferantentransparenz.

Insider-Vektoren (versehentlich und absichtlich)

Die meisten Air-Gap-Verletzungen sind versehentlich. Ein Ingenieur kopiert ein Diagnosetool aus dem Internet auf einen USB-Stick, trägt ihn in die OT-Umgebung und bringt unwissentlich Malware mit. Die Absicht war harmlos — er brauchte das Tool für seine Arbeit — aber die Wirkung ist identisch mit einem gezielten Angriff.

Die Verteidigung ist geschichtet: Sicherheitsbewusstseinsschulung speziell für OT-Personal (nicht generisches IT-Sicherheitstraining, das für Anlagentechniker oft irrelevant wirkt), technische Kontrollen für Wechselmedien, Netzwerküberwachung für anomales Verhalten und Zugriffskontrollen, die begrenzen, was ein einzelnes Individuum tun kann.

Ausnutzung von Wartungsfenstern

Geplante Wartung ist die riskanteste Zeit für Air-Gapped-Netzwerke, weil dabei die meisten Ausnahmen gemacht werden. Fernzugang wird aktiviert, USB-Laufwerke werden ausgetauscht, Konfigurationsänderungen vorgenommen und Sicherheitsüberwachung oft reduziert.

Angreifer wissen das. Während eines großen Wartungsereignisses beobachteten wir, wie ein Kunde vorübergehend seine OT-Firewall-Regeln deaktivierte, „um es dem Vendor einfacher zu machen" — ein 48-Stunden-Fenster, in dem das OT-Netzwerk effektiv ungeschützt war.

Defense-in-Depth für Air-Gapped-Umgebungen

Das Prinzip ist einfach: Gehen Sie davon aus, dass der Air Gap durchbrochen wird, und bauen Sie Verteidigungen, die Bedrohungen erkennen und eindämmen, auch nachdem sie die Grenze überschritten haben.

Physische und Medienkontrollen

Implementieren Sie eine strikte Wechselmedien-Richtlinie. Alle USB-Laufwerke in der OT-Umgebung sollten dediziert, registriert und nie außerhalb des OT-Netzwerks verwendet werden. Setzen Sie USB-Kiosks an der Grenze ein — eigenständige Scan-Stationen, an denen alle Wechselmedien geprüft werden, bevor sie die OT-Umgebung betreten.

Kontrollieren Sie den Zugang von Wartungslaptops. Stellen Sie einen Pool dedizierter Wartungslaptops bereit, die nie die OT-Umgebung verlassen. Wenn Vendor-Techniker eigene Geräte mitbringen müssen, verlangen Sie die Verwendung eines standardisierten sicheren Boot-Images.

Protokollieren Sie jede physische Grenzüberschreitung. Jede Person, jedes Gerät und jedes Medium, das die OT-Umgebung betritt, sollte protokolliert werden. Das ist nicht nur eine Sicherheitskontrolle — es ist essentiell für forensische Untersuchungen.

Netzwerküberwachung innerhalb des Air Gap

Air-Gapped-Netzwerke brauchen Überwachung — vielleicht sogar mehr als internetverbundene Netzwerke, weil Ihnen die externen Threat-Intelligence-Feeds und cloudbasierten Erkennungsfähigkeiten fehlen.

Setzen Sie OT-spezifische Intrusion Detection ein. Lösungen wie Nozomi Networks, Claroty oder Dragos sind speziell für die Analyse industrieller Protokolle gebaut. Sie verstehen MODBUS, DNP3, S7, EtherNet/IP und andere OT-Protokolle und können anomale Befehle erkennen, die generische IT-Sicherheitstools komplett übersehen würden.

Etablieren Sie Verhaltens-Baselines. OT-Netzwerke sind inhärent vorhersagbarer als IT-Netzwerke. Die gleichen SPSen kommunizieren mit den gleichen HMIs über die gleichen Protokolle in ungefähr den gleichen Intervallen. Jede Abweichung von dieser Baseline ist potenziell bedeutsam.

Überwachen Sie auf Lateral-Movement-Indikatoren. Wenn ein Angreifer den Air Gap überwindet, ist sein nächster Schritt typischerweise Reconnaissance und Lateral Movement. Achten Sie auf Port-Scans, Authentifizierungsversuche gegen Geräte, die normalerweise keine empfangen, und Netzwerk-Discovery-Protokolle von Geräten, die sie nicht ausführen sollten.

Endpoint-Härtung

Application Whitelisting ist in OT essentiell. OT-Endpoints führen typischerweise einen festen Satz von Anwendungen aus, der sich selten ändert. Application Whitelisting ist in OT praktischer als in IT, weil die genehmigte Anwendungsliste kleiner und stabiler ist.

Deaktivieren Sie unnötige Dienste und Ports. OT-Geräte werden oft mit standardmäßig aktivierten Diensten geliefert, die in der Produktion unnötig sind — Webserver, SNMP-Agenten, FTP-Dienste, Debug-Schnittstellen. Jeder unnötige Dienst ist eine Angriffsfläche.

Implementieren Sie Integritätsüberwachung. Überprüfen Sie regelmäßig, ob Firmware, Konfiguration und Software auf OT-Geräten der bekannten guten Baseline entsprechen. Jede unautorisierte Änderung an einem SPS-Programm oder einer HMI-Konfiguration sollte eine sofortige Untersuchung auslösen.

Ein nachhaltiges OT-Sicherheitsprogramm aufbauen

Technische Kontrollen sind notwendig, aber nicht ausreichend. Nachhaltige OT-Sicherheit erfordert organisatorisches Engagement:

Überbrücken Sie die IT/OT-Kluft. In den meisten Organisationen arbeiten IT-Sicherheit und OT-Engineering als separate Teams mit unterschiedlichen Prioritäten und unterschiedlichem Vokabular. Erwägen Sie eine konvergierte Sicherheitsfunktion oder zumindest regelmäßige gemeinsame Übungen.

Schulen Sie Ihr OT-Personal spezifisch. Entwickeln Sie Schulungen mit OT-spezifischen Szenarien: Was passiert, wenn ein infizierter USB an eine Engineering-Workstation angeschlossen wird, wie man Firmware-Integrität vor dem Laden eines Updates überprüft.

Beziehen Sie OT in Ihre Incident-Response-Planung ein. Viele Organisationen haben gut entwickelte IT-Incident-Response-Pläne, die OT komplett ignorieren. Wenn ein Cyber-Vorfall Produktionssysteme betrifft, braucht das Response-Team OT-Expertise, nicht nur IT-Fähigkeiten.

Air Gaps bieten eine wertvolle Verteidigungsschicht, aber sie sind nicht unüberwindbar. Die Organisationen, die OT-Sicherheit ernst nehmen, sind diejenigen, die sich auf den Bruch des Gaps vorbereiten — und die Überwachung, Kontrollen und Reaktionsfähigkeiten haben, um Bedrohungen zu erkennen und einzudämmen, wenn es passiert.

Bereit, loszulegen?

Kontaktieren Sie uns für eine kostenlose Beratung und erfahren Sie, wie wir Ihr Sicherheitsprogramm verbessern können.